Los usuarios en una LAN compartida usualmente son agrupados de acuerdo a su ubicación geográfica de acuerdo a sus funciones y necesidades. Las LANs compartidas cuentan con seguridad limitada, debido a que el tráfico puede ser visto por todos los dispositivos finales. Además puede resultar costoso el realizar movimientos y cambien en la red. Las LAN Virtuales o VLAN pueden resolver este problema.

Las LANs virtuales (VLANs) organizan a usuarios físicamente separados, dentro de un mismo dominio de broadcast. El uso de VLANs aumenta seguridad y flexibilidad, también representa una reducción de costos en cuanto a la organización de usuarios al no requerir cableado extra.

Características de las VLANs

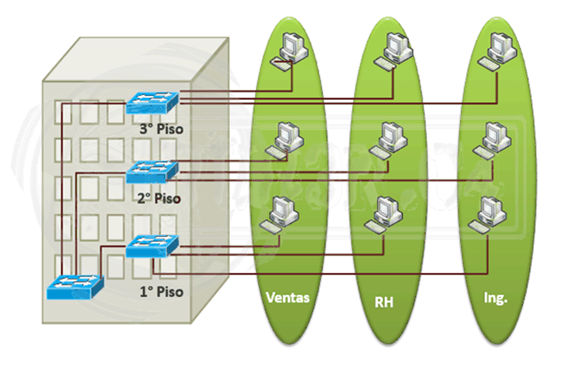

Las VLANs definen lógicamente a grupos de usuarios a pesar de su ubicación física, por ejemplo puedes hacer grupos de usuarios por su departamento como son contabilidad, ingeniería y finanzas a pesar de que algunos estén en el primer piso algunos otros estén en el segundo piso y así.

- Las VLAN definen dominios de broadcast que pueden abarcar múltiples segmentos en una LAN.

- Las VLAN mejoran la seguridad, flexibilidad y segmentación

- La segmentación mediante VLAN no está necesariamente ligada a la ubicación física del usuario

- Cada puerto de un switch puede ser asignado a como acceso a una VLAN, una VLAN de voz o como troncal

- Los puerto asignados a la misma VLAN comparten el trafico broadcast ya que pertenecen al mismo dominio de broadcast

- Una misma VLAN puede existir en uno o varios switches

Operación de las VLANs

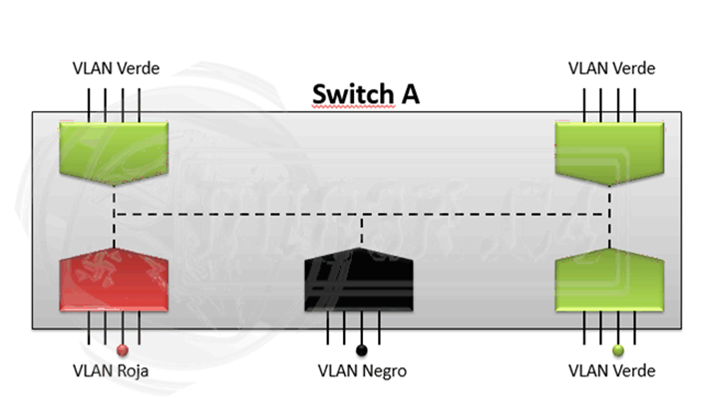

Como se muestra en la siguiente figura cada VLAN en un switch se comporta como si fuera un Switch diferente. El switch reenvía paquetes (incluyendo unicast, multicast y broadcast) solo al puerto asignado a la misma VLAN de la cual originalmente se recibió el paquete. Esto reduce drásticamente el tráfico de la red.

Las VLAN requieren una conexión Troncal o física por cada VLAN para abarcar múltiples swicthes, cada VLAN puede llevar el tráfico de múltiples VLANs.

Soporte VLANs

El Catalyst 2960 soporta VLANs a través de VLAN Trunking Protocol (VTP) en sus modos de cliente, servidor y transparente, las VLAN son identificadas por un número que va del 1 al 4094. Siendo los ID de VLAN 1002 al 1005 reservadas y un switch 2960 puede soportar hasta 1024 VLANs.

Modos de puertos asignados a VLAN

Un puerto debe de ser asignado (configurado) a una VLAN asignándolo en el modo que especifique el tipo de tráfico que el puerto va a transportar:

- Acceso estático: el puerto pertenece solo a una VLAN y es manualmente asignado.

- Troncal (IEEE 802.1Q):el puerto es miembro de todas la VLANs.

- Acceso Dinámico: es puerto pertenece solo a una VLAN y es dinámicamente asignado por una un servidor (VLAN Membership Policy Server (VMPS) los puertos dinámicos no pueden ser conectados a otro swith.

- VLAN de voz: es un puerto de acceso conectado a un teléfono IP cisco para usar una VLAN para el tráfico de voz y otra VLAN para el tráfico de datos para un dispositivo conectado al teléfono IP.

Agregando y asignando VLAN’s

Podemos agregar y nombrar VLANs a un switch cisco como se muestra a continuación, en el ejemplo se agregan las VLAN 10 con el nombre de Admin y la VLAN 20 con el nombre de Sales, estas configuraciones se realizan desde el modo de configuración global

SWX(config)#vlan 10 SWX(config-vlan)#name Admin SWX(config-vlan)#vlan 20 SWX(config-vlan)#name Sales SWX(config-vlan)#exit SWX(config)#

Para asignar los puerto a determinada VLAN debemos entrar al submodo de configuración de interface e ingresar el comando switchport access vlan [VLAN ID], en el ejemplo se asigna el puerto fa0/1 a la VLAN 10 y el puerto fa0/2 a la VLAN 20.

SWX(config)#interface fa0/1 SWX(config-if)#switchport access vlan 10 SWX(config-if)#exit SWX(config)#interface fa0/2 SWX(config-if)#switchport access vlan 20 SWX(config-if)#exit SWX(config)#

Verificación de las VLAN

Usaremos los siguientes comandos para verificar las configuraciones de las VLAN

- Show vlan id [VLAN ID] : muestra información acerca de una VLAN en especifico

SWX#show vlan id 10 VLAN Name Status Ports ---- -------------------------------- --------- ------------------------------- 10 Admin active Fa0/1 VLAN Type SAID MTU Parent RingNo BridgeNo Stp BrdgMode Trans1 Trans2 ---- ----- ---------- ----- ------ ------ -------- ---- -------- ------ ------ 10 enet 100010 1500 -

- Show vlan brief : muestra información en una sola línea por cada vlan como es el nombre, estatus y los puertos del switch asignados.

SWX#show vlan brief

VLAN Name Status Ports

---- -------------------------------- --------- -------------------------------

1 default active Fa0/3, Fa0/4, Fa0/5, Fa0/6

Fa0/7, Fa0/8, Fa0/9, Fa0/10

Fa0/11, Fa0/12, Fa0/13, Fa0/14

Fa0/15, Fa0/16, Fa0/17, Fa0/18

Fa0/19, Fa0/20, Fa0/21, Fa0/22

Fa0/23, Fa0/24, Gig0/1, Gig0/2

10 Admin active Fa0/1

20 Sales active Fa0/2

1002 fddi-default active

1003 token-ring-default active

1004 fddinet-default active

1005 trnet-default active

- Show vlan: muestra información de todas la VLAN configuradas

SWX#show vlan

VLAN Name Status Ports

---- -------------------------------- --------- -------------------------------

1 default active Fa0/3, Fa0/4, Fa0/5, Fa0/6

Fa0/7, Fa0/8, Fa0/9, Fa0/10

Fa0/11, Fa0/12, Fa0/13, Fa0/14

Fa0/15, Fa0/16, Fa0/17, Fa0/18

Fa0/19, Fa0/20, Fa0/21, Fa0/22

Fa0/23, Fa0/24, Gig0/1, Gig0/2

10 Admin active Fa0/1

20 Sales active Fa0/2

1002 fddi-default act/unsup

1003 token-ring-default act/unsup

1004 fddinet-default act/unsup

1005 trnet-default act/unsup

VLAN Type SAID MTU Parent RingNo BridgeNo Stp BrdgMode Trans1 Trans2

---- ----- ---------- ----- ------ ------ -------- ---- -------- ------ ------

1 enet 100001 1500 - - - - - 0 0

10 enet 100010 1500 - - - - - 0 0

20 enet 100020 1500 - - - - - 0 0

1002 fddi 101002 1500 - - - - - 0 0

1003 tr 101003 1500 - - - - - 0 0

1004 fdnet 101004 1500 - - - ieee - 0 0

1005 trnet 101005 1500 - - - ibm - 0 0

Remote SPAN VLANs

------------------------------------------------------------------------------

Primary Secondary Type Ports

------- --------- ----------------- ------------------------------------------

SWX#

La información de las VLANs es guardada en la memoria flash en un archivo con el nombre de vlan.dat. Si se borra este archivo toda la información sobre las VLAN también seria borrado. De hecho cuando se realiza la limpieza de la configuración de un router se debe de borrara el archivo vlan.dat para borrar las VLAN:

Switch#delete flash: Delete filename []?vlan.dat Delete flash:/vlan.dat? [confirm] Switch#

Trunking

Un enlace troncal es una link punto a punto entre una o más interfaces de un switch Ethernet con otro dispositivo de red como puede ser otro swith o un router. Los enlaces troncales transportan el tráfico de múltiples VLANs sobre un solo enlace permitiendo que se pueda extender la VLAN por toda la red

El protocolo 802.1Q define las topologías VLAN y las conexiones entre múltiples switches y routers. El etiquetado 802.1Q ofrece un método estándar para identificar los frames pertenecientes a una VLAN en particular usando un proceso interno que modifica el frame Ethernet existente con un identificador VLAN

Cisco soporta troncales 802.1Q sobre puertos FastEthernet y conexiones Gibagit Ethernet. 8021Q define como llevar el tráfico proveniente de múltiples VLANs sobre una sola conexión point-to-point.

Cuando los frame Ethernet son colocados sobre en el enlace troncal, se necesita información adicional sobre la VLAN a la que dicho frame pertenece, esta tarea es responsabilidad del encabezado de la encapsulación 802.1Q. El 802.1Q utiliza un mecanismo interno de etiquetado que inserta un campo de 4 bytes dentro del frame Ethernet Original entre la dirección origen y el tipo de servicio, debido a que el frame original es modificado el FCS debe de ser recalculado

Para configurar un enlace troncal debemos insertar el comando switchport mode trunk desde el submodo de configuración de interface.

SWX(config)#in fastEthernet 0/3 SWX(config-if)#switchport mode trunk SWX(config-if)#

Defina las troncales

Los puerto troncales de un switch cisco pueden configurarse de tres modos ( dinamic, desiderable y troncal). Un switch usa DTP ( Dynamic Trunking Protocol) para negociar es estado de este link

switchport mode [dynamic {auto |desiderable} trunk]

- Modo dynamic auto: permite a la interface convertirse a troncal si la interface vecina es configurada como trunk o desiderable

- Modo dynamic desiderable: permite a una interfaz activa intentar convertirse a un link troncal. El link de vuelve troncal si la interfaz vecina es configurada como trunk, desiderable o auto. Este es el ajuste recomendado

- Trunk: configura la interfaz como troncal.

Ejemplo:

Switch(config)#interface gigabitEthernet 1/1 Switch(config-if)#switchport mode trunk Switch(config-if)#interface gigabitEthernet 1/2 Switch(config-if)#switchport mode dynamic desirable

Definiendo las VLAN permitidas (Allowed VLAN)

Por default todas las VLANs (1-4094) están permitidas para propagarse a través de todos los links troncales. Para limitar que una troncal permita a VLAN específicas debemos de usar el siguiente comando en modo de configuración de interface:

Switchport trunk allowed vlan {add | all | except | remove}

Por ejemplo el siguiente comando permite solamente a las VLAN 10-50 propagarse por un enlace troncal

Switch(config-if)#switchport trunk allowed vlan 10-50